Зачем нужна идентификация

Вопросы проверки подлинности возникли ещё в древности. Чтобы убедиться, что человек действительно является тем, за кого себя выдаёт, у него могли попросить перечислить своих предков по мужской линии на несколько поколений назад или предоставить копию семейного древа.

Подлинность документов обычно устанавливалась по каким-нибудь особым знакам или качествам бумаги или по наличию на них определённых печатей. Но в век информационных технологий не поставишь сургучную печать на особо важный файл и не обнаружишь в нём водяных знаков. А вопрос о разрешении доступа к тем или иным данным оставался открытым.

Способы идентификации

Водяные знаки, сургучные печати и всевозможные кодовые слова не то, чтобы совсем вышли из употребления, но уже не так актуальны. В информационных системах обходятся другими средствами, ничуть не менее надёжными.

Чтобы информационная система (будь то сайт или, к примеру, банкомат) идентифицировала человека, желающего получить доступ к данным, он должен иметь в своём распоряжении уникальный идентификатор, который позволит системе установить, может быть разрешён доступ или нет.

Чтобы получить идентификатор, субъект (в нашему случае - пользователь сайта или держатель банковской карты) должен предварительно зарегистрироваться в информационной системе и либо получить идентификатор, либо придумать его самостоятельно.

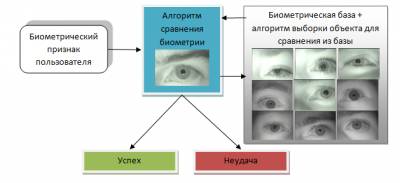

Идентификация может быть проведена и по биометрическим параметрам: отпечатки пальцев или ладони, голос, снимок сетчатки. Несмотря на то, что подобные системы являются достаточно дорогими, из развитие и усовершенствование является одним из весьма перспективных направлений.

Механизм аутентификации

После того, как человек (или обобщённо - субъект) предъявил необходимый идентификатор и система распознала его, следует процедура аутентификации: система сопоставляет представленные в её распоряжение данные с имеющимся эталоном. Если они совпадают, субъект получает возможность пройти дальше.

Сказка, как известно, ложь, да в ней намёк - добрым молодцам урок. Как ни странно, именно в сказках можно встретить характерные примеры систем аутентификации со всем необходимыми составляющими. В качестве примера можно привести хорошо известную историю про Али-Бабу и 40 разбойников.

Субъектом в данном случае является человек, узнавший заветные слова, открывающие двери в пещеру. Его характеристикой является кодовая фраза "Сим-сим, откройся!". Хозяином системы являются, понятное дело, 40 разбойников. Механизм аутентификации - принцип работы системы - устройство, реагирующее на кодовые слова. Управляет доступом механизм, открывающий/закрывающий двери в пещеру.

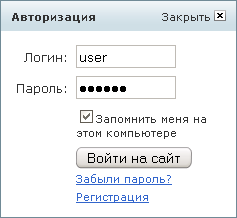

Самым распространённым методом аутентификации является использование многоразового пароля. В качестве личного идентификатора в этом случае выступает логин - регистрационное имя - пользователя, а пароль является характеристикой субъекта. Любая система, доступ в которую осуществляется с помощью этой связки, имеет специальную базу данных, в которых хранятся эталоны этих данных. Именно поэтому даже при ошибке в одном символе в доступе будет отказано: не соответствует эталону и всё.

Многоразовые пароли имеют целый ряд недостатков:

- Пароль (или его образ) хранится на сервере и может быть оттуда украден.

- Субъект (пользователь то есть) должен многоразовый пароль запомнить или сохранить каким-то другим способом, чтобы иметь возможность доступа к нужной информации. Потеря пароля или его передача, даже невольная, в руки третьих лиц может привести к весьма неприятным последствиям.

- Если право создания пароля предоставляется пользователю, снижается степень защищённости системы, ведь, как правило, в качестве пароля выступает какое-то слово или комбинация слов, присутствующие в словаре.

Чтобы свести подобные риски до минимума, могут использоваться случайные пароли или устанавливаются ограничения по времени действия пароля субъекта, по истечении которого пароль необходимо поменять.

Авторизация

Как мы уже выяснили, авторизация необходима для подтверждения прав на доступ к той или иной информации. Далеко не всё на просторах Всемирной Паутины находится в открытом доступе.

К примеру, чтобы прочитать какую-нибудь научно-популярную статью достаточно быть просто гостем сайта, но чтобы прокомментировать материал или исполнять обязанности администратора - уже требуется авторизация.

Обращали внимание, что даже будучи авторизованным пользователем, вы не можете сделать больше, чем позволяет тип вашей учётной записи? Предоставление тех или иных прав определяется списком контроля доступа, в котором содержится информация о том, кто или что может получать доступ к конкретному объекту, и какие именно операции разрешено или запрещено этому субъекту проводить над объектом. Списки контроля доступа являются основой систем с избирательным управлением доступом.

Надеемся, наш материал помог вам разобраться в том, как работает механизм авторизации. Оставайтесь с нами!

Список рекомендуемой литературы

- Ричард Э. Смит Аутентификация: от паролей до открытых ключей

- Аутентификация. Теория и практика обеспечения доступа к информационным ресурсам. Под редакцией А.А. Шелупанова, С.Л. Груздева, Ю.С. Нахаева.

- Свободная электронная энциклопедия Википедия, раздел "Идентификация".

- Свободная электронная энциклопедия Википедия, раздел "Аутентификация".

- Свободная электронная энциклопедия Википедия, раздел "Авторизация".

- Свободная электронная энциклопедия Википедия, раздел "Права доступа".

- Свободная электронная энциклопедия Википедия, раздел "ACL".

Что мы знаем о бананах

Что мы знаем о бананах  Кто, где и когда открыл первое рекламное агентство

Кто, где и когда открыл первое рекламное агентство  Кадры Чернобыльской катастрофы

Кадры Чернобыльской катастрофы  Чем отличаются ООО, ЗАО и ОАО

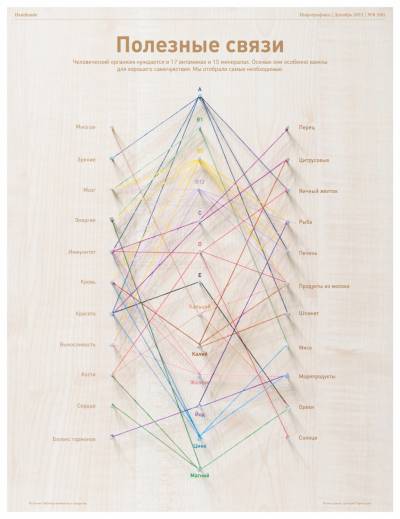

Чем отличаются ООО, ЗАО и ОАО  Польза витаминов и минералов

Польза витаминов и минералов  Когда появились противокорабельные крылатые ракеты

Когда появились противокорабельные крылатые ракеты  Для чего нужна государственная печать

Для чего нужна государственная печать  Когда появился первый автомобиль

Когда появился первый автомобиль

Мы во ВКонтакте

Мы во ВКонтакте Мы в Facebook

Мы в Facebook Мы в Twitter

Мы в Twitter

Этот замечательный сайт изготовлен

Этот замечательный сайт изготовлен